Jak oszukują studenci

15 lutego 2010, 12:03Z badań przeprowadzonych na Uniwersytecie Stanforda wynika, że największymi oszustami są studenci informatyki. To właśnie oni nieproporcjonalnie często łamią kodeks honorowy uczelni.

Uniwersalny test na inteligencję

25 marca 2011, 16:41Naukowcy z Australii i Hiszpanii pracują nad uniwersalnym testem na inteligencję. Ponieważ jego rozwiązanie nie wymaga posługiwania się językiem, mogłyby go rozwiązywać najprzeróżniejsze istoty i byty, np. zwierzęta, programy komputerowe czy przedstawiciele obcych cywilizacji. Co więcej, dałoby się porównywać ich IQ.

Cena popularności

23 października 2012, 16:49Rosnąca popularność systemu Android ma swoją cenę. Jego użytkownicy są narażeni na coraz większe niebezpieczeństwo. Każdego dnia staje się coraz bardziej jasne, że użytkownicy chcący chronić swoje urządzenia z Androidem nie mogą polegać tylko na Google'u

Usunęli DNA wirusa HIV z komórki

22 lipca 2014, 14:21Uczeni z Temple University School of Medicine poinformowali o całkowitym usunięcia genów wirusa HIV-1 z zarażonego genomu. To ważny krok na drodze ku całkowitemu wyleczeniu AIDS - mówi profesor Kamel Khalili. To właśnie on wraz z profesorem Wenhiem Hu prowadzili eksperymenty, których wynikiem jest pierwsze w historii wyeliminowanie utajonego wirusa z ludzkich komórek

Poprawka sprawia problemy

16 listopada 2015, 10:14Kolejna poprawka dla Windows 7 powoduje problemy. Niedawno opublikowana łata KB3097877 ma zapobiegać atakom, w czasie których cyberprzestępcy mogą wykonać dowolny kod po tym, jak użytkownik odwiedzi spreparowaną witrynę lub otworzy spreparowany dokument

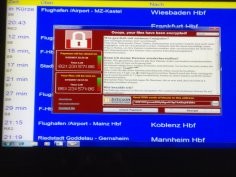

USA oskarżają Koreę Północną o atak za pomocą WannaCry

19 grudnia 2017, 09:31Stany Zjednoczone oskarżają Koreę Północną o przeprowadzenie ataku za pomocą ransomware WannaCry. Szkodliwy kod zaatakował wiele przedsiębiorstw i szpitali na terenie USA. Jego ofiarami padło ponad 300 000 systemów komputerowych w ponad 150 krajach, a głównym celem ataku były przedsiębiorstwa i szpitale w Wielkiej Brytanii

Ludzkość nie będzie w stanie kontrolować superinteligentnej sztucznej inteligencji

19 stycznia 2021, 11:25Ludzkość może nie być w stanie kontrolować superinteligentnej sztucznej inteligencji (SI), sądzą autorzy najnowszych teoretycznych badań. Co więcej, możemy nawet nie wiedzieć, że stworzyliśmy tego typu AI (artificial intelligence).

Vista może się obyć bez antywirusa?

12 listopada 2006, 11:26Jim Allchin, jeden z prezesów Microsoftu, stwierdził, że Windows Vista jest tak bezpieczny, że nie potrzebuje oprogramowania antywirusowego. Podczas telekonferencji Allchin stwierdził, że czuje się bezpiecznie, gdy jego siedmioletni syn używa Visty bez tego typu oprogramowania.

Joanna Rutkowska podejmuje wyzwanie

29 czerwca 2007, 11:13Czterech znanych ekspertów ds. bezpieczeństwa, Dino Dai Zovi, Peter Ferrie z Symanteka, Nate Lawson z Root Labs i Thomas Ptacek z Matasaano rzuciło wyzwanie znanej polskiej specjalistce Joannie Rutkowskiej. Jest ona autorką technologii „Blue Pill”, która wykorzystuje technologię wirtualizacji procesorów AMD do ukrycia szkodliwego kodu.

Dyskusja o bezpieczeństwie jądra

20 lipca 2009, 11:17Wśród developerów Linuksa rozgorzała dyskusja na temat błędu w nowych jądrach opensource'owego systemu. Największym zagrożeniem jest fakt, że ataki można przeprowadzać nawet na w pełni zabezpieczone maszyny, a luka w jądrze jest niemal niemożliwa do wykrycia.